|

|

最好是按照具體的參數(shù)需求校驗確定是 int 等不是,外加數(shù)據(jù)庫的參數(shù)操作方法.其實這個是數(shù)據(jù)庫的 sql 問題,應該從源頭數(shù)據(jù)庫本身來解決,只不過有些數(shù)據(jù)庫滑提供相應的方法罷了.

SQL注入攻擊是黑客攻擊網(wǎng)站最常用的手段。如果你的站點沒有使用嚴格的用戶輸入檢驗,那么常容易遭到SQL注入攻擊。SQL注入攻擊通常通過給站點數(shù)據(jù)庫提交不良的數(shù)據(jù)或查詢語句來實現(xiàn),很可能使數(shù)據(jù)庫中的紀錄遭到暴露,更改或被刪除。

為了防止SQL注入攻擊,php自帶一個功能可以對輸入的字符串進行處理,可以在較底層對輸入進行安全上的初步處理,也即Magic Quotes。(php.ini magic_quotes_gpc)。如果magic_quotes_gpc選項啟用,那么輸入的字符串中的單引號,雙引號和其它一些字符前將會被自動加 上反斜杠/。

但Magic Quotes并不是一個很通用的解決方案,沒能屏蔽所有有潛在危險的字符,并且在許多服務器上Magic Quotes并沒有被啟用。所以,我們還需要使用其它多種方法來防止SQL注入。

許 多數(shù)據(jù)庫本身就提供這種輸入數(shù)據(jù)處理功能。例如php的MySQL操作函數(shù)中有addslashes()、 mysql_real_escape_string()、mysql_escape_string()等函數(shù),可將特殊字符和可能引起數(shù)據(jù)庫操作出錯的字 符轉義。那么這三個功能函數(shù)之間有什么卻別呢?下面我們就來詳細講述下。

雖然國內很多php程序員仍在依靠addslashes防止SQL注入,還是建議大家加強中文防止SQL注入的檢查。addslashes的問題在 于黑客 可以用0xbf27來代替單引號,而addslashes只是將0xbf27修改為0xbf5c27,成為一個有效的多字節(jié)字符,其中的0xbf5c仍會 被看作是單引號,所以addslashes無法成功攔截。

當然addslashes也不是毫無用處,它是用于單字節(jié)字符串的處理,多字節(jié)字符還是用mysql_real_escape_string吧。

另外對于php手冊中get_magic_quotes_gpc的舉例:

if (!get_magic_quotes_gpc()) {

$lastname = addslashes($_POST[‘lastname']);

} else {

$lastname = $_POST[‘lastname'];

}

最好對magic_quotes_gpc已經(jīng)開放的情況下,還是對$_POST['lastname']進行檢查一下。

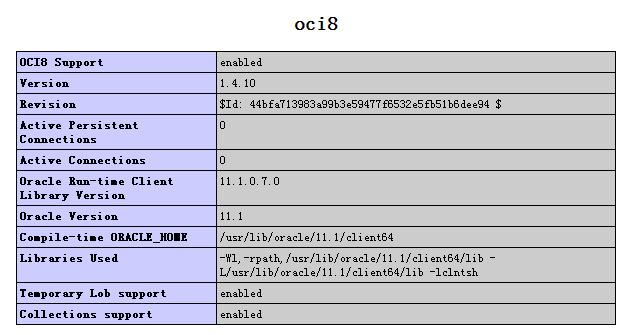

再說下mysql_real_escape_string和mysql_escape_string這2個函數(shù)的區(qū)別:

mysql_real_escape_string 必須在(php 4 >= 4.3.0, php 5)的情況下才能使用。否則只能用 mysql_escape_string ,兩者的區(qū)別是:mysql_real_escape_string 考慮到連接的當前字符集,而mysql_escape_string 不考慮。

總結一下:

* addslashes() 是強行加/;

* mysql_real_escape_string() 會判斷字符集,但是對php版本有要求;

* mysql_escape_string不考慮連接的當前字符集。

dz中的防止sql注入就是用addslashes這個函數(shù),同時在dthmlspecialchars這個函數(shù)中有進行一些替換$string = preg_replace('/&((#(/d{3,5}|x[a-fA-F0-9]{4}));)/', '&//1',這個替換解決了注入的問題,同時也解決了中文亂碼的一些問題

php技術:php addslashes及其他清除空格的方法是不安全的,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯(lián)系我們修改或刪除,多謝。