|

|

開(kāi)場(chǎng)白

各位朋友們,當(dāng)你們看到網(wǎng)上傳播關(guān)于微軟windows、IE對(duì)黑客利用“緩沖區(qū)溢出”、0day漏洞攻擊的新聞,是否有過(guò)自己也想試試身手,可惜無(wú)從下手的感慨?本文將完全使用C#語(yǔ)言,探索那些不為人知的秘密。

1.本文講述在C#中利用堆棧緩沖區(qū)溢出動(dòng)態(tài)修改內(nèi)存,達(dá)到改變應(yīng)用程序執(zhí)行流程的目的。

2.如果你是高手,請(qǐng)指出本文的不足。

3.為了讓本文通俗易懂,代碼將極盡精簡(jiǎn)。

現(xiàn)在開(kāi)始

我們知道,當(dāng)數(shù)組下標(biāo)越界時(shí),.NET會(huì)自動(dòng)拋出StackOverflowException,這樣便讓我們可以安全的讀寫內(nèi)存,那么我們有沒(méi)有逾越這個(gè)自動(dòng)檢測(cè)的屏障,達(dá)到我們非常操作的目的呢?答案是有的,而且我們可以修改一些關(guān)鍵變量如if、switch的判斷值,for循環(huán)變量i值,甚至方法返回值,當(dāng)然理論上還可以注入代碼、轉(zhuǎn)移代碼執(zhí)行區(qū)塊,前提是必須在unsafe代碼里。

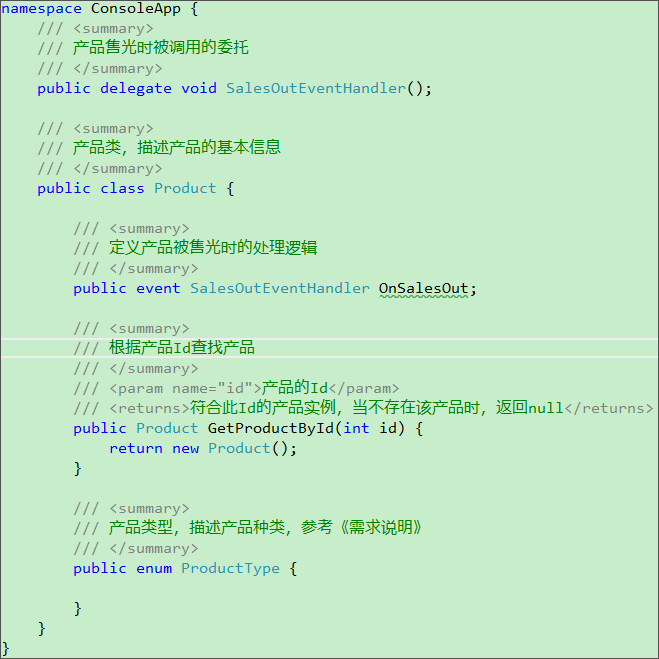

方法在被調(diào)用時(shí),系統(tǒng)會(huì)進(jìn)行以下幾項(xiàng)操作:將該方法入棧、參數(shù)入棧、返回地址入棧、控制代碼區(qū)入棧(EIP入棧)。我們想要訪問(wèn)方法的棧內(nèi)地址,常規(guī)的托管代碼是不行的,只能使用unsafe代碼,但也并不是說(shuō)你非要精通C/C++語(yǔ)言和指針操作,本文的例子都非常簡(jiǎn)單,完全可以將指針就認(rèn)為是簡(jiǎn)版C#數(shù)組。

改變臨時(shí)變量的值

先給出一段代碼,然后再詳細(xì)解釋原理。

代碼

代碼

{

//在棧上申請(qǐng)一個(gè)只能保存一個(gè)int32的內(nèi)存段

int* p = stackalloc int[1];

for (var i = 0; i < 30; i++)

{

System.Threading.Thread.Sleep(200);

Console.WriteLine("{0}/n", i);

p[i] = 0;

}

Console.ReadLine();

}

NET技術(shù):C#不為人知的秘密-緩沖區(qū)溢出,轉(zhuǎn)載需保留來(lái)源!

鄭重聲明:本文版權(quán)歸原作者所有,轉(zhuǎn)載文章僅為傳播更多信息之目的,如作者信息標(biāo)記有誤,請(qǐng)第一時(shí)間聯(lián)系我們修改或刪除,多謝。