|

|

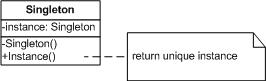

關于“php彩蛋”的說法也許很多老phper已經都知道或聽說了,好像是早在php4版本的時候就有彩蛋了,挺好玩兒的,可能近年來逐漸被人們遺忘了,其實彩蛋功能在php腳本引擎默認情況下是開啟。

寫個phpinfo();然后訪問,再加上以下的GET值即可查閱

下面就用Discuz官方論壇做一下測試:

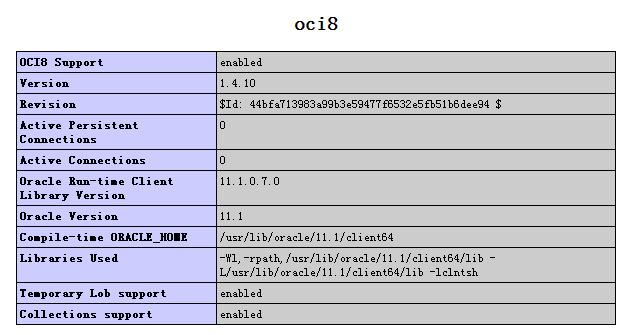

http://www.discuz.NET/?=phpE9568F34-D428-11d2-A769-00AA001ACF42

http://www.discuz.NET/?=phpE9568F35-D428-11d2-A769-00AA001ACF42

http://www.discuz.NET/?=phpE9568F36-D428-11d2-A769-00AA001ACF42

http://www.discuz.NET/?=phpB8B5F2A0-3C92-11d3-A3A9-4C7B08C10000

如上4個鏈接加紅色的部分是php源碼/ext/standard/info.h中定義的GUID值,如下圖所示

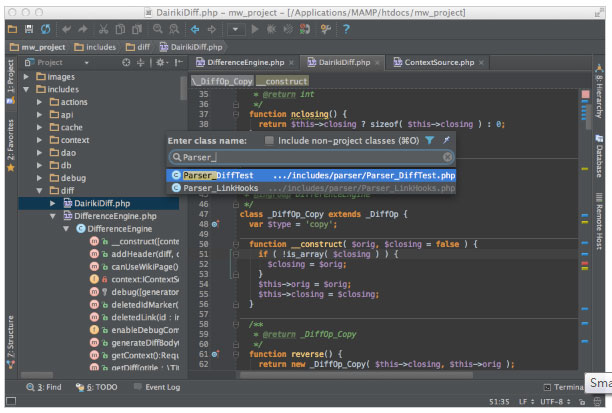

關于php彩蛋這個玩法已經被國外的某些Web漏洞掃描器(例如:HP WebInspect)所使用了,用其來探測被掃描的網站使用的是何種Web開發語言。其實在滲透測試過程中經常遇見某些網站難以辨別出使用了何種Web開發語言,因為有些網站采用動態腳本生成純靜態HTML頁或者是采用URL重寫實現偽靜態頁面,如果網站使用的是php開發的話,可以嘗試使用彩蛋的探測法,在很多情況下可以一針見血的鑒定出來,因為默認情況下彩蛋的功能在php.ini中是開啟的,當然如果不想讓別人通過彩蛋的方式來獲取網站的敏感信息的話,那就在php.ini中將expose_php = Off即可!

看完上面這些可能有些人會說既然php.ini中的expose_php = On,那么直接抓包看看http頭信息不就OK了,可是某些大站點Web服務器的前面都是有反向代理服務器的,所以還不能完全依賴于捕獲http頭中的信息。

php技術:如何使用“PHP” 彩蛋進行敏感信息獲取,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯系我們修改或刪除,多謝。