|

|

如果用戶輸入的是直接插入到一個SQL語句中的查詢,應用程序會很容易受到SQL注入,例如下面的例子:

復制代碼 代碼如下:

$unsafe_variable = $_POST['user_input'];

mysql_query("INSERT INTO table (column) VALUES ('" . $unsafe_variable . "')");

這是因為用戶可以輸入類似VALUE"); DROP TABLE表; - ,使查詢變成:

復制代碼 代碼如下:

INSERT INTO table (column) VALUES('VALUE'); DROP TABLE table;'

我們應該怎么防止這種情況呢?下面我們來看看Theo的回答

使用預備義語句和參數(shù)化查詢。對于帶有任何參數(shù)的sql語句都會被發(fā)送到數(shù)據(jù)庫服務器,并被解析!對于攻擊者想要惡意注入sql是不可能的!

實現(xiàn)這一目標基本上有兩種選擇:

1.使用PDO(php Data Objects )

復制代碼 代碼如下:

$stmt = $pdo->prepare('SELECT * FROM employees WHERE name = :name');

$stmt->execute(array(':name' => $name));

foreach ($stmt as $row) {

// do something with $row

}

2.使用mysqli

復制代碼 代碼如下:

$stmt = $dbConnection->prepare('SELECT * FROM employees WHERE name = ?');

$stmt->bind_param('s', $name);

$stmt->execute();

$result = $stmt->get_result();

while ($row = $result->fetch_assoc()) {

// do something with $row

}

PDO(php數(shù)據(jù)對象)

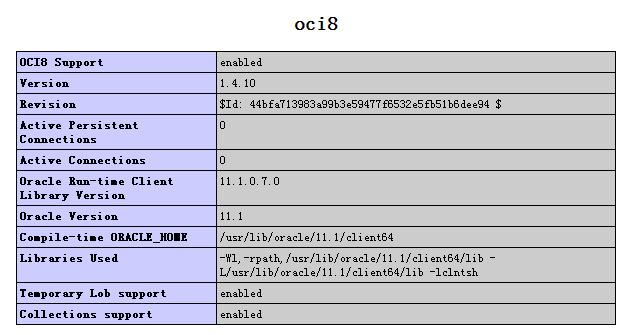

注意當使用PDO訪問MySQL數(shù)據(jù)庫真正的預備義語句并不是默認使用的!為了解決這個問題,你必須禁用仿真準備好的語句。使用PDO創(chuàng)建連接的例子如下:

復制代碼 代碼如下:

$dbConnection = new PDO('mysql:dbname=dbtest;host=127.0.0.1;charset=utf8', 'user', 'pass');

$dbConnection->setAttribute(PDO::ATTR_EMULATE_PREPARES, false);

$dbConnection->setAttribute(PDO::ATTR_ERRMODE, PDO::ERRMODE_EXCEPTION);

在上面例子中錯誤模式ERRMODE不是嚴格必須的,但是建議添加它。當運行出錯產生致命錯誤時,這種方法腳本不會停止。并給開發(fā)人員捕捉任何錯誤的機會(當拋出PDOException異常時)。

setAttribute()那一行是強制性的,它告訴PDO禁用仿真預備義語句,使用真正的預備義語句。這可以確保語句和值在發(fā)送給MySQL數(shù)據(jù)庫服務器前不被php解析(攻擊者沒有機會注入惡意的SQL).

當然你可以在構造函數(shù)選項中設置字符集參數(shù),特別注意'老'的php版本(5.3.6)會在DSN中忽略掉字符集參數(shù)。

Explanation(解釋)

在你傳遞的sql預備義語句 被數(shù)據(jù)庫服務器解析和編譯會發(fā)生什么?通過指定的字符(在上面例子中像a?或者像:name)告訴數(shù)據(jù)庫引擎你想要過濾什么.然后調用execute執(zhí)行結合好的預備義語句和你指定的參數(shù)值.

這里最重要的是,該參數(shù)值是和預編譯的語句結合的,而不是和一個SQL字符串.SQL注入的工作原理是通過欺騙手段創(chuàng)建的SQL腳本包括惡意字符串發(fā)送到數(shù)據(jù)庫.因此,通過發(fā)送實際的分開的sql參數(shù),你會降低風險.使用準備好的語句時,你發(fā)送的任何參數(shù),將只被視為字符串(雖然數(shù)據(jù)庫引擎可能會做一些參數(shù)的優(yōu)化,當然最終可能會為數(shù)字).在上面的例子中,如果變量$name包含'sarah';DELETE * FROM employees,結果只會是一個搜索的字符串"'sarah';DELETE * FROM employees",你不會得到一個空表。

使用準備好的語句的另一個好處是,如果你在同一會話中多次執(zhí)行相同的語句,這將只被解析和編譯一次,給你一些的速度增長。

哦,既然你問如何進行插入,這里是一個例子(使用PDO):

復制代碼 代碼如下:

$preparedStatement = $db->prepare('INSERT INTO table (column) VALUES (:column)');

$preparedStatement->execute(array(':column' => $unsafeValue));

php技術:php中防止SQL注入的最佳解決方法,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯(lián)系我們修改或刪除,多謝。